![]() Se supo

Se supo

CIA espió a Uruguay y otros

países en épocas de Plan Cóndor,

usando máquinas suizas

Así lo establecen cables difundidos por el National Security Archive, tras una investigación publicada por The Washington Post.

12.02.2020

La Inteligencia de Estados Unidos espió durante años las comunicaciones diplomáticas y militares de decenas de países, entre ellos los de la Operación Cóndor, a través de máquinas de encriptado de una compañía suiza, propiedad de la CIA y de la agencia de los servicios secretos alemanes BND.

Así lo muestran los cables publicados este martes por el centro independiente “National Security Archive” (NSA), tras una investigación publicada este martes por el diario The Washington Post y la cadena pública alemana ZDF.

Durante décadas, la empresa suiza Crypto AG, propiedad de la CIA y de BND, comercializó miles de máquinas de encriptado a unos 100 países de todo el mundo, como Chile, Argentina, Brasil, Uruguay, México, Colombia, Perú, Venezuela, Nicaragua, España, Grecia, Egipto, Arabia Saudí, Irán e Irak, entre otros.

LA CIA PUDO SABER TODO DE EPISODIOS HISTÓRICOS

Esas máquinas permitieron a la CIA descodificar miles de mensajes que podrían estar relacionados con episodios como el golpe militar de 1973 en Chile; el de 1976 en Argentina; el asesinato del excanciller chileno Orlando Letelier en Washington en 1976; la revolución sandinista en Nicaragua y la guerra de las Malvinas.

“National Security Archive” hace mención especial al espionaje sufrido por los miembros de la Operación Cóndor, un plan de varias dictaduras latinoamericanas en las décadas de 1970 y 1980 para eliminar a sus opositores.

Esas naciones, entre ellas Chile, Argentina y Uruguay, cifraron sus comunicaciones con máquinas de Crypto AG, sin saber que Estados Unidos podría estar escuchando.

Durante la reunión inaugural de la Operación Cóndor, auspiciada por el régimen de Augusto Pinochet (1973-1990) en noviembre de 1975 en Santiago de Chile, los responsables castrenses de cinco dictaduras del continente firmaron un acuerdo para emplear un sistema de encriptado.

EN EL CORAZÓN DE “CONDORTEL”

Dicho sistema “estaría disponible para los países miembros en los siguientes 30 días, con el entendimiento de que podría ser vulnerable; será reemplazado en el futuro con máquinas criptográficas que serán elegidas de acuerdo común”, reza el texto del acuerdo.

Tras la segunda reunión en junio de 1976, la CIA informó de que “Brasil había aceptado proporcionar equipamiento para ‘Condortel’ (la red de comunicaciones de la Operación Cóndor)”, que provendría de Crypto AG.

The Washington Post y ZDF hacen un recorrido en su investigación, titulada “El golpe de Inteligencia del siglo”, por este proyecto de espionaje, conocido primero bajo el nombre de “Thesaurus” y luego como “Rubicon”, en base a documentos internos de los servicios de Inteligencia, y entrevistas con funcionarios y exfuncionarios, así como con empleados de la firma suiza.

El Post destaca que desde 1970 la CIA y la Agencia estadounidense de Seguridad Nacional (NSA), controlaron casi todos los aspectos de Crypto AG, en colaboración con BND.

ESTADOS UNIDOS NO LOGRÓ BURLAR A SUS ADVERSARIOS MÁS ACÉRRIMOS

Gracias a ese sistema, siguieron de cerca desde la crisis de los rehenes en Irán en 1979 hasta las operaciones de asesinato en el marco de la Operación Cóndor y los movimientos de Argentina durante la guerra de las Malvinas.

La única limitación del programa fue que los principales adversarios de EE.UU., la extinta Unión Soviética y China, nunca fueron clientes de Crypto AG, porque sospechaban de sus lazos con Occidente.

En el caso de Argentina, la Administración de Ronald Reagan aprovechó en 1982 el uso por parte del Gobierno argentino de la tecnología de Crypto AG para entregar datos de Inteligencia al Reino Unido durante la guerra de las Malvinas.

Años más tarde, en 1989, EE.UU. se aprovechó del uso que hacía el Vaticano de ese equipamiento en su persecución al general panameño Manuel Antonio Noriega, cuando buscó refugio en la Nunciatura Apostólica y su paradero quedó expuesto a través de los mensajes enviados desde esta misión a las autoridades vaticanas.

¿REALMENTE HA ACABADO EL ESPIONAJE?

The Washington Post subrayó que los productos de Crypto AG se siguen empleando en más de una decena de países en todo el mundo y su logotipo de color naranja y blanco todavía luce en lo alto de la sede de la empresa en Zug, en Suiza, aunque la compañía fue liquidada y desmantelada en 2018 por sus inversores, a través de una empresa de Liechtenstein, cuyas leyes permiten blindar las identidades de estos.

Dos firmas compraron casi todos los activos de Crypto AG: CyOne Security, que vende sistemas de seguridad al Gobierno suizo, y Crypto International, que controla la marca y el negocio internacional de la antigua compañía.

Ambas han insistido en que no tienen ninguna conexión actual con ningún servicio de Inteligencia, aunque CyOne tiene al mismo director ejecutivo que tuvo Crypto AG durante las casi dos décadas que fue propiedad de la CIA.

EFE

![]()

![]() La CIA hizo espionaje durante

La CIA hizo espionaje durante

el Plan Cóndor con sistema

de encriptado suizo

12 de febrero de 2020

Las máquinas permitieron descodificar mensajes relacionados con episodios como el golpe en Chile.

Una investigación de The Washington Post y la cadena pública alemana ZDF descubrió que la CIA y los servicios de espionaje de la entonces República Federal Alemana espiaron durante años a distintos países con máquinas de encriptación.

Durante décadas, la empresa suiza Crypto AG, propiedad de la CIA y de BND (los servicios secretos alemanes), comercializó miles de máquinas de encriptado a unos 100 países de todo el mundo, como Chile, Argentina, Brasil, Uruguay, México, Colombia, Perú, Venezuela, Nicaragua, España, Grecia, Egipto, Arabia Saudí, Irán e Irak, entre otros, publicó la agencia Efe.

Esas máquinas permitieron a la CIA decodificar miles de mensajes que podrían estar relacionados con episodios como el golpe militar de 1973 en Chile; el de 1976 en Argentina; el asesinato del ex canciller chileno Orlando Letelier en Washington en 1976; la revolución sandinista en Nicaragua y la guerra de las Malvinas, informó El País de España.

En el caso de Argentina, la administración de Ronald Reagan aprovechó en 1982 el uso por parte del gobierno argentino de la tecnología de Crypto AG para entregar datos de Inteligencia al Reino Unido durante la guerra de las Malvinas.

Según la investigación del Post, se hacía necesario controlar a Boris Hagelin (inventor de la máquina encriptadora, bautizada como M-209) para que limitara la venta del codificador a países aprobados por Washington. En definitiva, Crypto no debía caer en manos de los soviéticos, los chinos o los norcoreanos.

![]()

Con la inteligencia alemana

Con la inteligencia alemana

El truco que usó la CIA

para espiar a la Argentina

y otros 120

países aliados y enemigos durante

más de 50 años

Lo hizo a través de una compañía suiza que vendía a gobiernos de todo el mundo máquinas para descifrar mensajes encriptados. Entre otros acontecimientos, alimentaron de datos a Gran Bretaña en la guerra de Malvinas.

Paula Lugones

11/02/2020 –

Era un plan perfecto y funcionó por más de medio siglo. En un operativo conjunto con los servicios secretos de Alemania, la Agencia Central de Inteligencia (CIA) espió durante décadas las comunicaciones codificadas de al menos 120 países, entre ellos la Argentina, a través de una compañía suiza que vendía máquinas para descifrar mensajes encriptados, según una investigación periodística divulgada este martes en Estados Unidos, Suiza y Alemania.

Entre varios acontecimientos mundiales espiados, estas máquinas “pinchadas” alimentaron de inteligencia militar a Gran Bretaña durante la guerra de Malvinas y siguieron de cerca las campañas asesinas de los dictadores de América del Sur. Según documentos recién desclasificados a los que accedió Clarín, Argentina y los países que integraban el Operativo Condor (el acuerdo entre varias dictaduras del Cono Sur para coordinar acciones represivas contra opositores) efectivamente utilizaron estos dispositivos con los que fueron espiados.

Los documentos de la CIA.

“Las operaciones de espionaje a través de Crypto AF (la empresa proveedora de las máquinas) suministraron a la inteligencia estadounidense información mucho más detallada de las operaciones, algo que aún no se conocía”, dijo a Clarín Carlos Osorio, que dirige el Proyecto de Documentación del Cono Sur del National Security Archive en Washington. “Si todo esto se desclasifica, ese tesoro de comunicaciones interceptadas podría significar un avance significativo en la historia de la Operación Cóndor y también en la historia de toda la región”, añadió.

El plan era perfecto y funcionó por décadas, según reveló este martes una investigación de The Washington Post, la emisora alemana ZDF y la cadena radiotelevisora suiza SRF. La empresa suiza, llamada Crypto AG, estaba secretamente controlada por la inteligencia de Alemania y proporcionó a gobiernos de medio mundo máquinas para encriptar mensajes que finalmente terminaban siendo decodificados por los agentes estadounidenses y alemanes, que contaban con las herramientas para hacerlo.

El plan era perfecto y funcionó por décadas, según reveló este martes una investigación de The Washington Post, la emisora alemana ZDF y la cadena radiotelevisora suiza SRF. La empresa suiza, llamada Crypto AG, estaba secretamente controlada por la inteligencia de Alemania y proporcionó a gobiernos de medio mundo máquinas para encriptar mensajes que finalmente terminaban siendo decodificados por los agentes estadounidenses y alemanes, que contaban con las herramientas para hacerlo.

Crypto AG trabajó con unos 120 países a partir del fin de la Segunda Guerra Mundial, entre los que se incluye Irán, India, Pakistán y algunas dictaduras de América del Sur, entre ellas la de Argentina. En 1970, la CIA, junto al Servicio Federal de Inteligencia alemán (BND) se convirtieron secretamente en los propietarios de la compañía, dato que obviamente ignoraban los estados que contrataban el servicio.

A través del control total que ejercían sobre la compañía, la CIA y la BND adulteraban los equipos que vendían para vulnerar con facilidad los códigos de seguridad y acceder a los mensajes secretos de esos gobiernos. El negocio era redondo porque no solo obtenían información clasificada de sus clientes, sino que además facturaba millones de dólares por su servicio. La investigación del Post cuenta que Crypto le pagaba a la CIA con valijas de dinero entregadas en estacionamientos subterráneos.

Según la investigación, ni Rusia ni China contrataron jamás los servicios de Crypto.

Los documentos que revelan el espionaje.

El diario The Washington Post tituló la investigación como “el golpe del siglo” y contó que en un documento interno y clasificado de la CIA se describe la historia de este proyecto ultrasecreto y se identifica a los funcionarios de inteligencia que supervisaban el operativo y a los ejecutivos de Crypto involucrados. La CIA no hizo comentarios sobre el reporte difundido este martes. Crypto quedó dividida en dos divisiones en 2018, y una de esas ramas, Crypto Internacional, dijo que el informe era “muy inquietante”, pero que no tenían conexiones con la CIA o la BND ni “nunca la hemos tenido”.

Los productos de Crypto, dice el informe, están siendo todavía utilizados en más de una docena de países alrededor del mundo, aunque tras la Guerra Fría la agencia habría perdido sus objetivos de espionaje.

En la década de los 70, Crypto AG vendió miles de esas sofisticadas máquinas de encriptación. En la región fueron instaladas en México, Argentina, Brasil, Chile, Uruguay, Perú, Colombia, Venezuela y Nicaragua. Según los documentos desclasificados recientemente por el gobierno estadounidense –que comenzaron a liberarse en el gobierno de Barack Obama y continuaron con el de Donald Trump—el uso de estos dispositivos brindó información sobre acontecimientos históricos como el golpe militar chileno de 1973, el golpe en Argentina en 1976, el asesinato del canciller Orlando Letelier en Washington en 1976, la revolución sandinista y la guerra Contra en Nicaragua, apoyada por la dictadura argentina, y también la guerra de Malvinas.

“Como las naciones que integraban el operativo Condor construyeron su sistema entero de comunicación alrededor de las máquinas Crypto AG, la comunidad de inteligencia de EE.UU. tuvo la oportunidad de monitorear todos los planes y misiones del operativo Cóndor incluyendo sus múltiples complots para asesinatos en la región”, dijo Osorio, que lidera el proceso de desclasificación de los miles de documentos de diferentes agencias que involucran a nuestra región. La documentación puede verse en la página web de la organización: nsarchive.gwu.edu

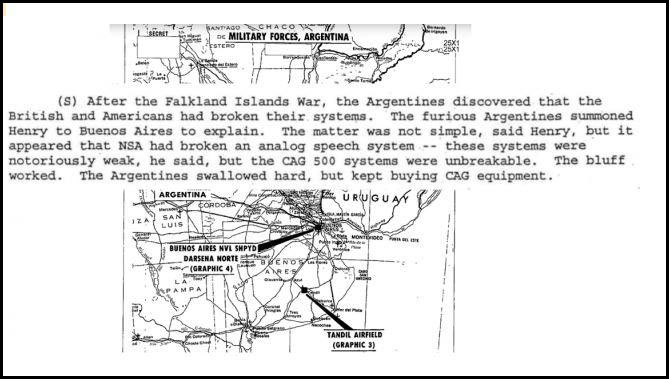

El Post relata que, en 1982, cuando la Argentina dudaba de que el equipo provisto por Crypto había revelado mensajes secretos y así ayudado a las fuerzas británicas en la guerra de Malvinas (Falklands War, según el documento), fue enviado a Buenos Aires un representante de la compañía, un espía llamado Henry Widman, para tratar de resolver la situación. Widman dijo a las autoridades argentinas que probablemente la National Security Agency de Estados Unidos, había intervenido un dispositivo que la Argentina estaba utilizando, pero que el producto principal que habían comprado de Crypto, llamado CAG 500, había permanecido “invulnerable”. El documento, revelado por el Post, dice que “el engaño funcionó”. “Los Argentinos tragaron con dificultad, pero continuaron comprando los equipos”, señalaron.

La CIA espió durante más de medio siglo a la Argentina.

En plena Guerra Fría, la mayoría de los ejecutivos de Crypto envueltos en las operaciones de ese tipo estaban motivados por cuestiones ideológicas y declinaron recibir salarios más allá de los suministrados por la empresa, según los documentos. Widman fue una de las excepciones. “Cuando se estaba por retirar, su salario fue incrementado sustancialmente”, dicen los reportes de la CIA. E incluso la agencia lo premió con una medalla al mérito.

Washington. Corresponsal

![]()

Crypto AG: una empresa especial de la CIA

Crypto AG: una empresa especial de la CIA

Crypto AG: un negocio

redondo de la CIA

Sobre la Operación «Minerva»: la CIA y el control de inteligencia en América Latina y el mundo

17 febrero, 2020

Recientemente y luego de una investigación conjunta, entre el canal de televisión público alemán y el Washington Post, se ha conocido y documentado la intensa actividad de la CIA para el control y monitoreo de información de los países latinoamericanos en general y de los que participaron en la «Operación Cóndor», en particular.

Documentos desclasificados por el Archivo de Seguridad Nacional, aportan evidencia contundente de la actividad de la Agencia norteamericana de inteligencia, al tiempo que, echan por tierra cualesquiera de los argumentos que históricamente los Estados Unidos ha utilizado para afirmar que desconocían la situación de violación a los derechos humanos en países como Argentina, Chile y Uruguay, por nombrar apenas los más mencionados en la «Operación Cóndor».

La operación «Cóndor», sustentada por las formas militaristas de la década de los años 70 actúo, no sólo, al interior de las fronteras nacionales de los países que la sustentaron, sino que, además, expandió sus operaciones y actividades allende las fronteras nacionales mediante operaciones encubiertas de seguimiento y eliminación de opositores políticos.

Todas las comunicaciones que se producían desde las diferentes agencias nacionales a cargo de la Operación «Cóndor», usaban dispositivos de cifrado producidos por una supuesta empresa suiza Crypto AG que, en realidad, encubría al verdadero propietario de la misma: CIA.

Según informa El Post: » La compañía, fundada en la década de 1930 por el inventor sueco, Boris Hagelin, ya tenía un «entendimiento de caballeros» de larga data con la Agencia de Seguridad Nacional que se remonta a principios de la década de 1950 (…) Pero, a través de su propiedad secreta de la CIA / BND, EE. UU. y Alemania «manipularon los dispositivos de la compañía para que pudieran descifrar fácilmente los códigos que los países usaban para enviar mensajes cifrados (…) generando una gran cantidad de intercepciones de inteligencia de países de todo el mundo, entre ellos Irán, Egipto, Pakistán, Arabia Saudita e Italia (…) En 1995, la CIA compró en secreto la participación del BND por $ 17 millones, y fue propietaria de Crypto AG hasta hace solo dos años, cuando se liquidaron sus activos restantes»

Conocida como Operación «Tesauro» primero y como «Rubicón» después, ha sido considerada como una de las operaciones de recopilación de inteligencia más amplia del mundo.

Toda la actividad de Crypto AG fue denominada «Operación Minerva» e implicó el suministro de «miles de sofisticadas máquinas de cifrado a más de 100 países (…) En América Latina, los clientes incluyeron a México, Argentina, Brasil, Chile, Uruguay, Perú, Colombia, Venezuela y Nicaragua. El uso de esos dispositivos proporcionó a la CIA y a la Agencia de Seguridad Nacional la capacidad de decodificar miles de mensajes que potencialmente incluyen una serie de episodios históricos dramáticos, entre ellos: el golpe militar de 1973 en Chile; el golpe militar de 1976 en Argentina; el asesinato del coche bomba de Orlando Letelier y Ronni Moffitt en Washington DC en septiembre de 1976; el bombardeo terrorista de un avión de Cubana frente a la costa de Barbados en octubre de 1976; la revolución sandinista y la guerra contraria en Nicaragua que las fuerzas de seguridad argentinas apoyaron encubiertamente…»

Por el nivel e intensidad de control de las comunicaciones producida sobre los países miembros de la Operación «Cóndor», a partir de la «Operación Minerva», no resulta posible seguir sosteniendo que se trataban de acciones desconocidas por la Agencia Central de Inteligencia y por su intermedio, de los sucesivos gobiernos norteamericanos.

Con relación a esto último, el Post señala: «Las comunicaciones en bruto y los informes de inteligencia generados a partir de ellos, representan un tesoro de archivos aún secretos que podrían iluminar significativamente la oscura historia de la región, así como qué y cuánto los EE. UU. sabían sobre las operaciones allí (…) Las revelaciones en los documentos pueden proporcionar razones para revisar si Estados Unidos estaba en condiciones de intervenir, o al menos exponer, atrocidades internacionales».

En lugar de proceder a utilizar, el conocimiento informado surgido de estas interceptaciones y con ello iniciar acciones que pudieran haber puesto frenos a los horrores de la Operación «Cóndor», los Estados Unidos al priorizar el interés informativo de sus Agencias de inteligencia, se convirtieron en encubridores manifiestos de los mismos.

Los documentos desclasificados, aportan más evidencias sobre algo que se ha planteado infinidad de veces: la responsabilidad histórica de los Estados Unidos en todas las acciones vinculadas a los regímenes militares de América Latina y su larga secuencia de desapariciones, asesinatos, encarcelamientos y torturas.

Alertan, además, sobre la situación actual, en tanto resulta de orden conocer cuáles son los equipos que hoy se usan para los cifrados de comunicaciones en nuestros países, quiénes son sus suministradores y qué medidas se toman por parte del gobierno, para impedir la continuidad de esta actividad de monitoreo, control y seguimiento de las comunicaciones nacionales, por parte de la CIA.

![]()

Cómo Estados Unidos le brindaba inteligencia militar a Gran Bretaña durante el conflicto militar

Las Malvinas y el Plan Cóndor,

en el centro de un escándalo

mundial de espionaje

Documentos secretos revelaron que 120 países contrataron las máquinas codificadoras de mensajes de Crypto, que en secreto pertenecía a la CIA y a los servicios de inteligencia alemanes.

20 de febrero de 2020

Por Guido Vassallo

Los dictadores Pinochet y Videla, entre los espiados por la CIA a través de Crypto AG.

Una aceitada trama de espionaje permaneció oculta durante más de 50 años sin levantar sospechas. La CIA y los servicios de inteligencia de la entonces Alemania Occidental controlaban a una compañía suiza, Crypto AG, que fabricó y vendió dispositivos de encriptación de mensajes a más de 120 países. Dentro de esa larga lista se encontraba Argentina. Una extensa investigación del Washington Post , la cadena de televisión alemana ZDF y la suiza SRF reveló que las máquinas “pinchadas” de Crypto le permitieron a la CIA, entre otras cosas, seguir de cerca a las dictaduras en América Latina, y brindarle inteligencia militar a Gran Bretaña durante la guerra de Malvinas. A casi 38 años del conflicto armado, las islas volvieron a ser noticia por distintos motivos: primero, el secretario de Malvinas, Daniel Filmus, confirmó que Argentina firmará un nuevo acuerdo para continuar con los trabajos de identificación de las tumbas de soldados enterrados en el territorio, y este martes, cuatro exmilitares fueron procesados por imponer torturas y estaqueamientos a soldados conscriptos, delitos calificados como de lesa humanidad.

Pero, ¿cómo se llegó a los documentos desclasificados? “El Washington Post ha obtenido un documento aún clasificado gracias a una filtración. Se trata de una historia secreta: la llamada Operación Tesauro o Rubicón implicaba comprar y operar secretamente por la CIA y el BND (Servicio Federal de Inteligencia alemán) a Crypto AG como una empresa independiente, neutral y de alta calidad de equipos de encriptado”. Así explica el mecanismo de espionaje Carlos Osorio, director del Proyecto Cono Sur del National Security Archive (NSA), que desde Washington dialogó con Página/12.

Pero la realidad estaba lejos de esa supuesta neutralidad. “Las máquinas de Crypto AG estaban todas amañadas de manera muy sofisticada, permitiendo a las agencia de inteligencia descifrar las comunicaciones de cerca de 120 países”, menciona el investigador nacido en Chile. En 1970, la CIA estadounidense junto al BND alemán se convirtieron secretamente en propietarios de Crypto AG, dato que ignoraban los estados contratantes del servicio. En esos años, la compañía vendió miles de máquinas de encriptación, llegando a facturar millones de dólares. Un negocio redondo.

La CIA y el Plan Cóndor

El National Security Archive con sede en Washington comparte la misma sigla con la National Security Agency estadounidense (NSA), aunque muy distintos fines. Bajo el mando de Osorio, la institución logró acceder a documentos clasificados que mencionan especialmente al espionaje sufrido por los países miembros del Plan Cóndor, con el que Argentina y otras dictaduras latinoamericanas de las décadas de los 70 y 80 pretendían eliminar a sus adversarios políticos.

Las nuevas filtraciones presentadas por el Washington Post le permitieron al NSA retomar, y confirmar, algunas líneas de investigación previas. Los cables de la CIA a los que tuvo acceso el archivo son categóricos. Por ejemplo, durante la reunión inaugural del Plan Cóndor, organizada por el régimen de Augusto Pinochet en noviembre de 1975 en Santiago de Chile, los militares al mando de cinco dictaduras del continente (Argentina, Uruguay, Paraguay, Bolivia y Chile) firmaron un acuerdo para emplear un mismo sistema de encriptado. Varios años después se supo que era el de Crypto AG.

Cable de la CIA desclasificado por la NSA: “Sistema de Comunicaciones empleado por la Operación Condor

Dicho sistema “estaría disponible para los países miembros en los siguientes 30 días, con el entendimiento de que podría ser vulnerable. Será reemplazado en el futuro por máquinas criptográficas que serán elegidas de común acuerdo”, dice el documento compartido por el NSA en relación a dicha reunión. Es decir, los mismos que ofrecían las máquinas reconocían posibles fallas.

La CIA describía a la máquina de cifrado como “similar en apariencia a una vieja caja registradora que tiene números, manijas deslizantes y un dial operado manualmente que gira después de cada entrada”. Sin embargo, a fines de 1977, la bautizada Red Condortel, que permitía un contacto más fluido entre las dictaduras latinoamericanas, se actualizó con dispositivos de cifrado más modernos. Aunque los problemas lejos de disiparse se multiplicaron.

Equipo Crypto CX-52 – Sitio web de la NSA

Un capítulo aparte dentro de esa historia de engaños y traiciones lo merece Argentina. Según los cables a los que accedió el Washington Post, en 1982 la administración de Ronald Reagan aprovechó la absoluta dependencia argentina del equipo de Crypto AG para escuchar comunicaciones privadas primero, y colaborar con los ingleses durante la trágica guerra de Malvinas después.

“Incluso los dictadores fueron espiados en aquellos años. No me sorprende que la CIA espiara a Argentina durante la guerra de Malvinas, porque ya sabemos cómo han terminado aliados con cada régimen dictatorial en América Latina”, sostiene la periodista y escritora Stella Calloni. “La información revelada por el Post dice que fue a través de Crypto AG que la CIA se enteró de todos los movimientos de Argentina durante el conflicto de Malvinas y que compartió esa información con Inglaterra. Nosotros sólo conocíamos el rumor. Hoy eso se pudo probar”, agrega por su parte Osorio desde el NSA.

La revelación hecha a casi 38 años de la guerra de Malvinas fue confirmada por la filtración de otro documento desclasificado por la NSA que incluye el agradecimiento de la por entonces primera ministra británica, Margaret Thatcher, “por la cooperación de los Estados Unidos en asuntos de Inteligencia y el uso de la isla de Ascensión”, enclave fundamental para coordinar los ataques ingleses por la vía aérea. En general, los nuevos cables presentados por el Post hablan sobre la inteligencia obtenida de la operación, pero proporcionan pocos detalles sobre su contenido y cómo esa información fue utilizada.

“El engaño funcionó”

Sorpresivamente, hubo un momento en que el gobierno de facto argentino sospechó que algo raro pasaba con sus comunicaciones. Luego del conflicto armado, Argentina descubrió una falla de seguridad en el antiguo aparato utilizado para codificar mensajes. Crypto AG envió enseguida un representante a Buenos Aires para que lograra convencer a los militares de las bondades del sistema. El elegido fue Henry Widman, un matemático de origen suizo especializado en criptología.

“El asunto no era sencillo”, destaca uno de los documentos desclasificados de la CIA. Widman sabía que los algoritmos habían sido manipulados, pero la maniobra había sido ejecutada “con una prominencia técnica” tal que garantizaba que el hackeo fuera “imposible de detectar mediante las pruebas estadísticas habituales”. Los espías de la CIA celebraban las “virtudes” técnicas del sistema desarrollado por Crypto AG: “El engaño funcionó. Los argentinos tragaron con dificultad, pero continuaron comprando los equipos”.

Fragmento de uno de los documentos desclasificados por Washington Post

Con la sabiduría propia de quien invirtió décadas investigando estos temas, Calloni cree que las revelaciones del Post representan la génesis de procesos que hoy se replican en Latinoamérica, por ejemplo, bajo la figura del lawfare. “Hay nuevas tecnologías de espionaje, pero el asunto de base es el plan maestro que establece sobre nosotros el mismo esquema de guerra contrainsurgente de décadas pasadas”, agrega la autora de “Evo en la mira”, reeditado recientemente por Página/12. “Ellos saben conspirar muy bien y nosotros solo podemos arreglar lo que ellos rompen”, observa la escritora, a medio camino entre la risa nerviosa y la resignación.